Linux创建SSH密钥完整教程

🔐 Linux SSH密钥创建完整教程

掌握Linux SSH密钥的创建和管理,为你的服务器提供安全、便捷的远程访问方式!

📋 什么是SSH密钥?

SSH密钥简介

SSH密钥是一种基于非对称加密的身份验证方式,比传统的用户名密码登录更安全、更方便。它由一对密钥组成:

- 私钥:保存在本地,用于身份验证

- 公钥:上传到服务器,用于验证身份

为什么使用SSH密钥?

- 🔒 安全性更高:无法被暴力破解

- 🚀 登录更快:无需输入密码

- 🛡️ 防中间人攻击:密钥具有唯一性

- 📱 支持自动化:脚本和CI/CD流程

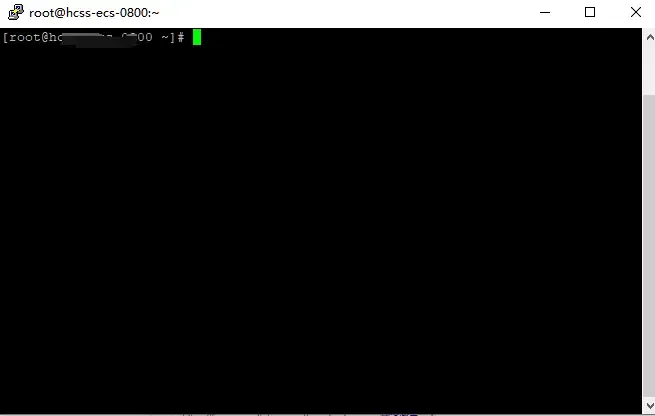

🛠️ 第一步:生成SSH密钥对

基本命令格式

1 | ssh-keygen -t rsa -C "[email protected]" |

参数说明:

-t rsa:指定密钥类型为RSA(推荐)-C:添加注释,通常使用邮箱地址- 你也可以使用

-t ed25519生成更现代的Ed25519密钥

完整生成过程

1 | # 生成RSA密钥对 |

执行后的交互过程:

1 | Enter file in which to save the key (/root/.ssh/id_rsa): |

密钥文件说明

生成完成后,会在 ~/.ssh/ 目录下创建两个文件:

id_rsa:私钥文件(保密)id_rsa.pub:公钥文件(可分享)

🔧 第二步:配置SSH密钥

查看生成的密钥

1 | # 切换到SSH目录 |

设置正确的文件权限

1 | # 设置私钥权限(只有所有者可读) |

权限说明:

- 私钥:600(所有者读写,组和其他用户无权限)

- 公钥:644(所有者读写,组和其他用户只读)

- .ssh目录:700(只有所有者可访问)

📤 第三步:将公钥上传到服务器

方法一:使用ssh-copy-id(推荐)

1 | # 自动复制公钥到服务器 |

方法二:手动复制

1 | # 1. 复制公钥内容 |

方法三:使用scp命令

1 | # 将公钥文件复制到服务器 |

🔌 第四步:测试SSH连接

基本连接测试

1 | # 使用密钥连接服务器 |

详细连接信息

1 | # 显示详细连接信息 |

⚙️ 第五步:SSH客户端配置

创建SSH配置文件

创建 ~/.ssh/config 文件来简化连接:

1 | # 创建配置文件 |

配置文件示例

1 | # 默认配置 |

使用别名连接

配置完成后,可以直接使用别名连接:

1 | # 使用别名连接 |

🔒 安全最佳实践

密钥管理

- 🔐 设置密码短语:为私钥添加密码保护

- 📁 安全存储:私钥存储在安全位置,不要上传到云端

- 🗑️ 定期更换:建议每6-12个月更换一次密钥

- 📧 有意义注释:使用邮箱或用途作为密钥注释

服务器安全

1 | # 禁用密码认证(仅允许密钥认证) |

防火墙配置

1 | # 限制SSH访问IP(可选) |

🐛 常见问题解决

问题1:权限被拒绝

错误信息:Permission denied (publickey)

可能原因:

- 私钥权限设置错误

- 公钥未正确添加到服务器

- 服务器SSH配置问题

解决方法:

1 | # 检查私钥权限 |

问题2:密钥不被接受

错误信息:Server refused our key

解决方法:

1 | # 检查服务器authorized_keys文件 |

问题3:连接超时

可能原因:

- 网络连接问题

- 防火墙阻止

- SSH服务未运行

解决方法:

1 | # 检查SSH服务状态 |

📚 进阶技巧

多密钥管理

1 | # 为不同服务生成不同密钥 |

密钥代理

1 | # 启动ssh-agent |

批量部署密钥

1 | # 使用脚本批量部署到多台服务器 |

🎯 总结

通过本教程,你已经掌握了:

- ✅ SSH密钥对的生成和配置

- ✅ 公钥的安全部署方法

- ✅ SSH客户端的配置和优化

- ✅ 安全最佳实践和故障排除

- ✅ 进阶技巧和多密钥管理

下一步建议

- 🔧 学习SSH隧道和端口转发

- 📁 配置SSH密钥的自动部署

- 🚀 集成到CI/CD流程中

- 🔒 深入学习SSH安全配置

💡 提示:SSH密钥是现代服务器管理的基础,熟练掌握后将为你的运维工作带来极大便利。

如有问题,欢迎在下方评论区留言,我会及时回复!

标签:#Linux #SSH #密钥管理 #远程连接 #安全认证 #服务器管理

All articles on this blog are licensed under CC BY-NC-SA 4.0 unless otherwise stated.

Comments